¿Has dudado alguna vez antes de abrir un adjunto sospechoso? Ese simple clic podría ser la puerta de entrada para un hacker.

Los ciberdelincuentes empaquetan virus, scripts y programas troyanos en adjuntos maliciosos para que no levanten sospechas. Si abres un adjunto de este tipo, se instalará un programa malicioso en tu ordenador, mediante el cual los atacantes pueden robar o cifrar cualquier tipo de información.

Por ejemplo, los adjuntos peligrosos más populares que los ciberdelincuentes han utilizado en los últimos años son los archivos comprimidos y los documentos de ofimática, una tendencia que sigue en aumento según informes recientes sobre amenazas por email.

En este artículo, te guiaré sobre cómo saber si un archivo adjunto es peligroso, analizando los tipos de archivos peligrosos más comunes y detallando los aspectos clave para la seguridad en el correo electrónico.

Para saber si un archivo adjunto es peligroso, primero, verifica que conoces y confías en el remitente. Segundo, revisa la extensión del archivo: desconfía de ejecutables (.exe, .msi) o dobles extensiones. Utiliza siempre un antivirus para escanear el archivo antes de abrirlo y presta atención a señales de phishing en el correo, como un tono de urgencia o errores gramaticales.

- Tipo 1: El Caballo de Troya Moderno - Archivos Comprimidos (.zip, .rar)

- Tipo 2: El Peligro Oculto en Documentos de Office (.docx, .xlsx)

- Tipo 3: El Atajo Directo al Desastre - Archivos de Acceso Directo (.lnk)

- Tipo 4: El Falso Adjunto - Enlaces Disfrazados

- Verificación y Desconfianza: Tus Mejores Herramientas de Seguridad

- Preguntas Frecuentes (FAQ)

Tipo 1: El Caballo de Troya Moderno – Archivos Comprimidos (.zip, .rar)

Si se adjunta a un correo un programa malicioso en formato .exe o .dmg, normalmente será bloqueado por los filtros del proveedor de correo. Para eludir estas restricciones, los atacantes empaquetan los virus y troyanos en archivos comprimidos u otros contenedores.

A continuación, se detallan los puntos clave para evitar la infección del equipo a través de un archivo comprimido:

- Descarga el archivo comprimido únicamente si conoces al remitente.

- Tras la descarga, analiza el archivo con un antivirus. Ten en cuenta que el antivirus puede no detectar un archivo malicioso si este se encuentra en un archivo comprimido protegido por contraseña.

- Descomprime el archivo en una carpeta separada en tu ordenador.

- Asegúrate de que la visualización de extensiones de archivo esté habilitada en la configuración del Explorador de archivos. Presta atención a la columna «Tipo», ya que muestra el tipo real del archivo.

- Las extensiones de los archivos dentro del comprimido deben corresponder con el contenido del correo. Por ejemplo, si te han enviado fotografías, los archivos tendrán extensiones como .jpeg, .jpg o .png.

- No abras archivos que parezcan aplicaciones, como .exe, .dmg, .msi, .bin, o .sh. Estos son archivos ejecutables peligrosos que pueden ejecutar un virus, un programa malicioso o un script.

- Antes de abrir los archivos, analízalos con un antivirus.

Los atacantes pueden falsificar la extensión de un archivo añadiendo un punto y un valor adicional al nombre del mismo. Si recibes un adjunto enmascarado como otro tipo de archivo, es preferible no abrirlo.

Si eres administrador de sistemas. Restringe la recepción de correos con archivos ejecutables para los empleados, incluso si están dentro de un archivo comprimido. Al configurar las restricciones, oriéntate por el formato del archivo, no por su extensión. Esto es una parte fundamental de unas buenas políticas de seguridad de correo electrónico.

Intenta bloquear la ejecución de scripts o, como mínimo, reasigna sus manejadores. Por ejemplo, asigna el Bloc de notas (Notepad) como manejador para los archivos .js para prevenir su ejecución como scripts.

Tipo 2: El Peligro Oculto en Documentos de Office (.docx, .xlsx)

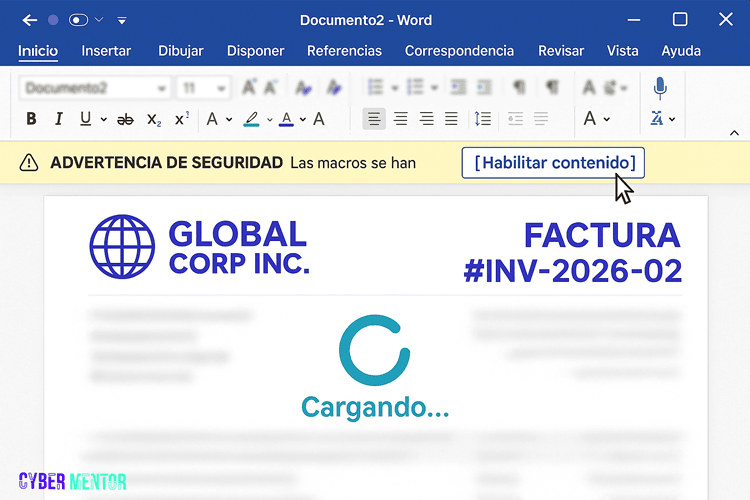

Por defecto, los documentos de Word se abren en modo de vista protegida y, además, los archivos descargados de Internet tienen bloqueadas las macros automáticamente. Los atacantes son conscientes de ello y a menudo solicitan que se complete algún formulario o que se habilite la edición para que la víctima desactive estas protecciones.

En la captura de pantalla se muestra un ejemplo de formulario que requiere habilitar la edición para ser completado. Al hacerlo, se iniciará la instalación de un programa malicioso en el equipo.

Cómo configurar el modo de vista protegida para archivos en Word:

- Ve a Opciones de Word.

- Selecciona la pestaña «Centro de confianza».

- Accede a la sección «Configuración del Centro de confianza».

- Selecciona la pestaña «Vista protegida».

- Marca las casillas de todos los tipos de archivo y guarda los cambios.

Si eres administrador de sistemas. Mantén actualizados todos los programas de ofimática y aplica parches de seguridad de forma regular, ya que el código malicioso puede ejecutarse mediante exploits de vulnerabilidades RCE conocidas. De forma complementaria, gestiona las políticas de macros para deshabilitarlas o permitir solo macros firmadas digitalmente.

Tipo 3: El Atajo Directo al Desastre – Archivos de Acceso Directo (.lnk)

En ocasiones, el adjunto puede no contener directamente el programa malicioso. En su lugar, los atacantes envían un acceso directo que, al ser ejecutado por el usuario, descarga e inicia el programa malicioso por sí mismo:

En las propiedades del acceso directo se especifica un comando que descarga un script malicioso desde internet y lo ejecuta en el equipo de la víctima.

Confía únicamente en los accesos directos que se encuentran en tu escritorio. No abras un archivo de tipo «Acceso directo» que hayas recibido por correo electrónico, incluso si su nombre parece fiable.

Si eres administrador de sistemas. Bloquea la ejecución de intérpretes de comandos y binarios no autorizados mediante políticas de control de aplicaciones (como AppLocker, SRP o WDAC). Estas soluciones impiden directamente la ejecución de cargas maliciosas, incluso aunque el usuario haga doble clic.

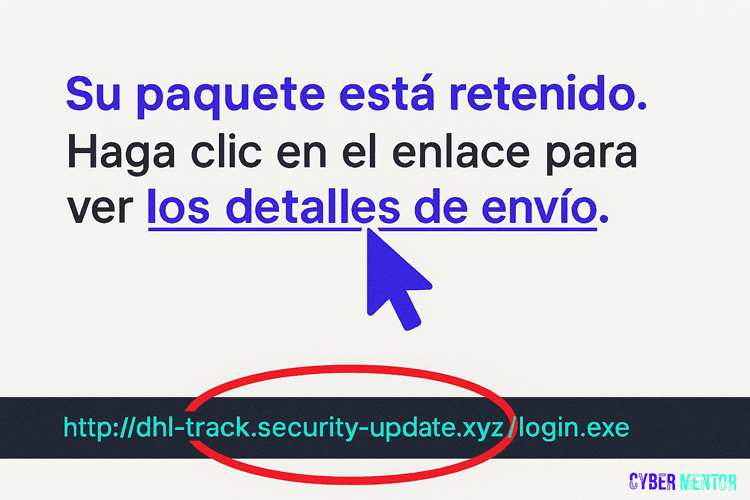

Tipo 4: El Falso Adjunto – Enlaces Disfrazados

En algunas ocasiones, los atacantes insertan un enlace malicioso en el correo y le dan un formato que lo hace parecer un archivo adjunto convencional. También suelen enviar documentos PDF con códigos QR que llevan a páginas de phishing o a descargas automáticas.

Al hacer clic en dicho enlace, puede iniciarse la descarga automática de un archivo, propagando un virus en correo electrónico, un troyano o un ransomware. El enlace también puede dirigir a un sitio de phishing.

En la captura de pantalla, ambos enlaces junto a «solicitud» dirigen a un archivo malicioso.

Para identificar un adjunto peligroso enmascarado como un enlace, posiciona el cursor sobre él y examina la dirección real a la que apunta. A veces, la dirección es similar a la legítima, pero presenta ligeras diferencias, como caracteres adicionales. Este tipo de engaño sigue siendo muy efectivo debido a la falta de atención del usuario, un factor que destacan los análisis de tendencias de phishing.

Si confías en el remitente pero el correo parece sospechoso, contacta con él por un medio alternativo —llamada telefónica, mensajería instantánea u otro correo electrónico— y solicita la confirmación de la autenticidad del adjunto.

Saber identificar correo phishing es clave, ya que a través de estos sitios los atacantes intentarán obtener tu información confidencial. Las tácticas evolucionan constantemente, como confirman los reportes de seguridad anuales.

Si eres administrador de sistemas. Restringe la descarga de archivos ejecutables en el servidor proxy o en el firewall. Al igual que con los adjuntos, basa la restricción en el tipo de archivo, no en su extensión.

Verificación y Desconfianza: Tus Mejores Herramientas de Seguridad

La seguridad de tu vida digital a menudo depende de las pequeñas decisiones, como la de hacer clic en un archivo adjunto. Al aprender a reconocer estos 4 patrones de ataque, has dado un paso gigante para fortalecer tu primera línea de defensa. Recuerda: la desconfianza y la verificación son tus mejores herramientas.

¿Te ha resultado útil esta guía? Comparte este artículo para ayudar a otros a protegerse.

Preguntas Frecuentes (FAQ)

¿Qué hago si ya abrí un adjunto peligroso?

Desconecta inmediatamente tu ordenador de internet para evitar que el malware se propague o envíe tus datos. Este es un paso crucial para protegerse de ransomware. Luego, ejecuta un análisis completo con un antivirus de confianza y sigue sus instrucciones. Si almacenas información sensible, considera cambiar tus contraseñas más importantes desde un dispositivo seguro.

¿Mi antivirus siempre detectará un adjunto malicioso?

No siempre. Los antivirus son una capa de seguridad crucial, pero los ciberdelincuentes crean nuevo malware (conocido como “zero-day”) constantemente para evadir la detección. Es una de las razones por las que a veces un antivirus no detecta un virus nuevo. Por eso, la mejor defensa es tu propio criterio y conocimiento, siguiendo las precauciones de esta guía.

¿Son seguros los archivos PDF enviados por email?

No necesariamente. Aunque los PDF son comunes, también pueden contener scripts maliciosos o enlaces a sitios de phishing. Trata los archivos PDF de remitentes desconocidos con la misma precaución que cualquier otro tipo de adjunto: no los abras si no los esperabas y analízalos con un antivirus antes de hacerlo.