Si estás buscando asegurar tu conexión a internet, quizás estés dudando entre usar una VPN (Red Privada Virtual) o Tor (The Onion Router). ¿Cuál es la mejor opción para evitar el rastreo y el anonimato?

Aunque ambas soluciones tienen puntos en común, también presentan muchas diferencias. Este artículo te las explica y te ayuda a elegir entre una VPN o Tor.

Tabla de Contenido: Guía de VPN vs Tor

Introducción

Tor y las VPN tienen un objetivo similar:

- Anonimizar tu conexión: El objetivo es ocultar tu dirección IP final. También puedes ocultar tu ubicación geográfica.

- Protegerte del rastreo en internet: Algunas de estas soluciones pueden protegerte del rastreo en internet.

Se parecen porque ambas utilizan una conexión segura. El tráfico está cifrado (encriptado, si prefieres). Para entender mejor esto, puedes leer el artículo: El cifrado (encriptación) de datos.

Esto resulta muy práctico cuando usas una conexión pública (Wifi pública, escuela, etc.). Los usuarios de la misma red no podrán espiarte.

Además, esto permite ocultar tu dirección IP final. No se puede saber dónde te encuentras.

La VPN

Las VPN son soluciones que permiten la interconexión entre dos redes a través de un túnel cifrado. Esto permite, por ejemplo, conectar dos sitios distantes o permitir a un empleado acceder a la red de su empresa desde casa. La VPN se instala en un servidor o en un router.

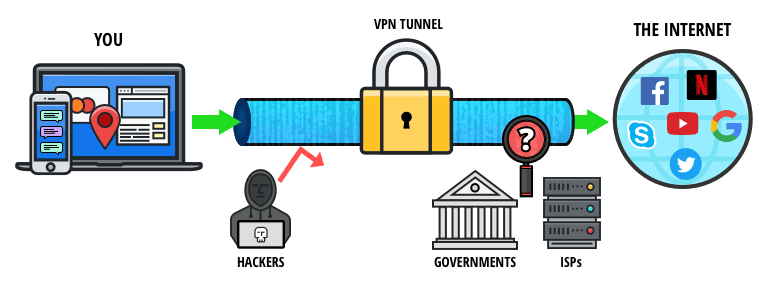

Han aparecido soluciones para el público general que ofrecen soluciones de anonimato. En estos casos, la VPN se presenta como un software que se instala en tu PC o navegador web. Esto permite crear un túnel seguro entre tu PC y los servicios de internet que consultas. Se habla de túnel seguro porque los datos que pasan están cifrados. Esto también protege contra ataques que intentan ver lo que haces o robar datos.

La parte importante es que todo el tráfico se redirige al servidor VPN, que luego se conecta a los servicios de internet. En resumen, el servidor VPN sirve de intermediario.

Ventajas

Aquí tienes las ventajas de las VPN:

- Muy fácil de configurar. Creas una cuenta, instalas la aplicación y la conexión se realiza sola.

- Algunas soluciones incluyen protecciones contra el rastreo: filtrado de publicidad, rastreadores, etc.

- Permite asegurar tu conexión contra ataques MITM, especialmente con conexiones públicas.

- Práctico para cambiar de ubicación geográfica para acceder a ciertos servicios. Por ejemplo, puedes ver películas estadounidenses: Netflix: Ver películas o series estadounidenses.

Desventajas

Debes confiar en la empresa que edita la VPN, ya que todo tu tráfico pasa por sus servidores. Podrían ver lo que haces. Parece ser que algunas de estas empresas también tienen vínculos con empresas de minería de datos o de creación de perfiles, aunque no lo anuncian abiertamente. Por lo tanto, cabe preguntarse si utilizan las conexiones VPN para crear perfiles. El problema de fondo es que a menudo se tiene muy poca información sobre los editores de VPN.

Además, es posible registrar tu actividad en registros. Así, cuando un editor de VPN dice que no registra actividad, no puedes verificarlo.

No controlas los servidores VPN, y sobre todo, no sabes qué sucede en ellos. Un proxy transparente podría estar presente y registrar las conexiones web para crear un perfil de consumidor.

Tor

Tor está diseñado para permitir la elusión de filtros y censuras, y para ocultar tu identidad. El objetivo es permitir sortear la censura de internet de algunos países.

El principio de Tor es similar al de las VPN. Tu tráfico también pasa por la red Tor antes de llegar a los servicios de internet.

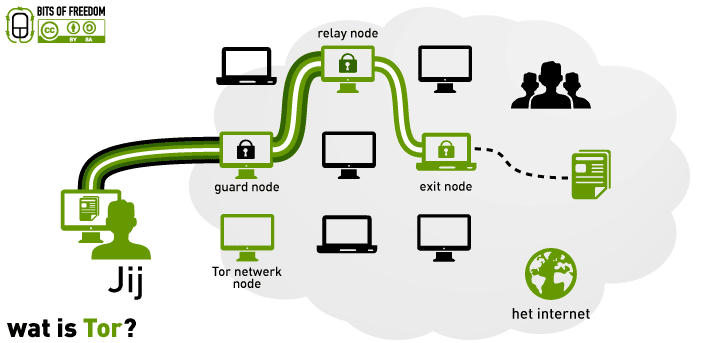

La diferencia radica en que no pasas por un solo servidor. Realizas al menos 3 saltos antes de llegar a tu destino final: el nodo de entrada, el nodo intermedio y el nodo de salida. El tráfico que pasa por la red TOR también está cifrado.

Además, este circuito cambia a intervalos regulares. El nodo de salida y la ruta seguida cambian. Podrías tener una IP francesa, alemana, polaca, etc., dependiendo del momento. Esto permite despistar.

Otro aspecto importante que lo diferencia de las VPN: la red TOR es mantenida por voluntarios sin fines mercantiles.

Finalmente, existen servicios de internet (.onion) que solo existen dentro de la red TOR. Solo se puede acceder a ellos con Tor. Se habla entonces de DarkNet y Darkweb.

Ventajas

Algunas ventajas de Tor:

- Es gratuito y no requiere suscripción.

- También es bastante fácil de configurar.

- La red es más segura que las VPN en el sentido de que no hay una sola entidad.

- No hay registro de actividad porque la aplicación no lo permite. Pero un administrador puede ver las conexiones en su servidor TOR y registrarlas.

- Otro aspecto de Tor es que proporciona un navegador web listo para usar. Este último tiene muchas funciones de filtrado y protección contra el rastreo.

- Finalmente, también puede ayudar a ocultar tu posición geográfica.

Tor está realmente diseñado para proporcionar el anonimato más completo posible. Una VPN está vinculada a una empresa, que puede ser prohibida en un país. Por ejemplo, Rusia ha prohibido a algunas empresas de VPN. Como Tor no es una entidad común, no se puede prohibir.

Desventajas

Sus aspectos negativos:

- A veces es lento. Esto depende de los servidores disponibles. Como se pasa por 3 nodos, siempre será más lento que una VPN o una conexión clásica.

- Algunos servicios de internet bloquean TOR. Por lo tanto, te ves obligado a conectarte fuera de TOR.

- Puede ser atacado por hackers y monitoreado por agencias gubernamentales: ¿Es Tor seguro y totalmente anónimo?

Vídeo de VPN vs Tor

Todas estas explicaciones en vídeo.

Conclusión

Ambas soluciones permiten ocultar tu dirección IP y ofrecen seguridad. TOR es probablemente más seguro que las VPN para el anonimato, ya que con las VPN debes confiar en las empresas editoras, sobre las cuales a menudo se tiene muy poca información. Por otro lado, Tor es más lento que la mayoría de las VPN.

Si deseas probar Tor, sigue nuestro tutorial:

Cómo Usar el Navegador Tor (Tor Browser)

Finalmente, para protegerte del rastreo: Cómo Mantenerte Protegido Mientras Viajas al Extranjero (5 Consejos)

Pingback: ¿Qué es Tor, Definición y Cómo Funciona? » CyberMentor