El ataque deauth es uno de los ciberataques más conocidos e históricamente utilizados contra redes WPA2-Personal, a menudo como fase preparatoria para otras ofensivas. Este ataque de desautenticación WiFi explota diversas vulnerabilidades WPA2 intrínsecas en el proceso de autenticación que permiten al atacante, entre otras cosas, extraer ciertos datos utilizables para el cracking de la clave.

Es eficaz contra la casi totalidad de las redes WPA2 estándar IEEE 802.11.

La eficiencia del ataque para obtener la clave de autenticación es proporcional a los recursos de hardware del atacante e inversamente proporcional a la complejidad de la clave de autenticación. Puede ser lanzado desde cualquier dispositivo equipado con el software adecuado y una tarjeta de red compatible que soporte el modo monitor (una modalidad que permite operar la tarjeta inalámbrica a un nivel más bajo, teniendo así un mayor control sobre el hardware).

- ¿Qué es un Ataque de Desautenticación WiFi y sus Objetivos?

- La Autenticación WPA2 y la Captura del Handshake WiFi

- ¿Cómo Funciona Exactamente el Ataque Deauth?

- Del Handshake a la Contraseña: El Cracking de la PSK

- Vulnerabilidad WPA2: ¿Cómo Proteger tu Red WiFi de Ataques?

- Herramientas Utilizadas para un Ataque de Desautenticación

- Consecuencias y Fases de Post-Explotación

¿Qué es un Ataque de Desautenticación WiFi y sus Objetivos?

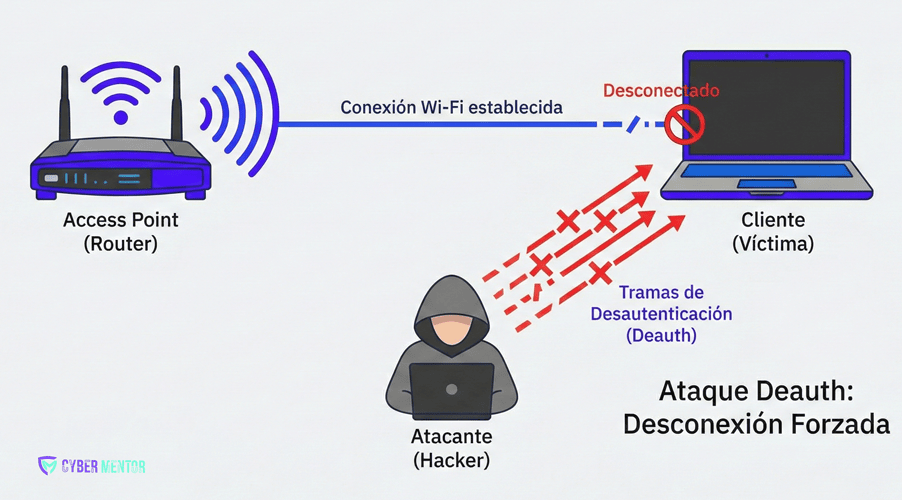

Un ataque deauth, o ataque de desautenticación WiFi, es una técnica de ciberataque que fuerza la desconexión de dispositivos de una red inalámbrica. El atacante envía tramas de desautenticación falsificadas, interrumpiendo el servicio (DoS) o para capturar el proceso de reconexión y así poder descifrar la contraseña de la red.

Los objetivos de este ataque pueden ser de diversa índole y naturaleza.

El más elemental es inducir una denegación de servicio en la red, interrumpiendo la comunicación entre esta y los dispositivos conectados a ella. En este caso, el ataque se clasifica dentro de la categoría DoS (Denial of Service), convirtiéndose en un ataque de denegación de servicio wifi.

Otro caso en el que se utiliza este ataque es en combinación con un ataque Evil Twin. Se trata de otro ataque informático dirigido a una red Wi-Fi y sus dispositivos conectados, que consiste en la instalación de una red Wi-Fi aparentemente idéntica a la original con el fin de inducir a los dispositivos a conectarse a ella para perpetrar ataques adicionales, como el sniffing del tráfico y la manipulación de la información transmitida (MITM o Man-in-the-Middle).

Sin embargo, el objetivo más común del ataque deauth es inducir una desconexión forzada con el fin de escuchar y registrar el proceso de autenticación que ocurre entre los clientes y el access point durante la reconexión posterior. Este ataque se analizará con especial detalle en este artículo.

La Autenticación WPA2 y la Captura del Handshake WiFi

Para comprender plenamente este ataque, es necesario conocer el proceso de autenticación de las redes WPA2-Personal.

Tras algunas fases preliminares no detalladas en este artículo (Beacon, Probe request, asociación…), comienza el proceso de autenticación propiamente dicho con la solicitud del suplicante (el cliente, durante la autenticación) hacia el AP (Access Point o router Wi-Fi) mediante el envío de una trama “Authentication request”. Esta trama se transmite en el canal de radio dedicado a la conexión Wi-Fi (2.4GHz / 5Ghz) y desencadena el proceso que se describe a continuación.

El Proceso de 4-Way Handshake Detallado

El núcleo de la autenticación es la negociación que tiene lugar entre el Cliente y el AP con el fin de demostrar que el Cliente posee la clave de acceso. Este diálogo se conoce como 4-way handshake y es el objetivo principal de la captura de handshake wifi. Se puede sintetizar de la siguiente manera:

MENSAJE 1 – ANonce E INICIO DE LA DERIVACIÓN

El 4-way handshake comienza cuando el Access Point (AP), llamado Autenticador, envía al cliente (Suplicante) la primera trama “EAPOL-Key”. Esta contiene su dato “ANonce” (Authenticator Nonce), un número aleatorio de 256 bits (32 bytes) generado en ese momento por el AP. Esta trama también contiene el Contador de Reproducción (Replay Counter) de 8 bytes, un número que sirve para identificar de forma única cada mensaje del handshake y evitar ataques de repetición.

MENSAJE 2 – CÁLCULO DE LA PTK Y ENVÍO DEL SNonce

El cliente ahora genera su propio SNonce (Supplicant Nonce), también de 256 bits, de forma aleatoria y no reutilizable. Con ambos nonces y la demás información conocida, el cliente calcula la PTK (Pairwise Transient Key, una clave de cifrado temporal).

La PTK se deriva de una función pseudoaleatoria definida en el estándar IEEE 802.11i, llamada PRF (Pseudo-Random Function). La fórmula general es:

PTK = PRF(PMK, “Pairwise key expansion”, Min(MAC_AP, MAC_STA) || Max(MAC_AP, MAC_STA) || Min(ANonce, SNonce) || Max(ANonce, SNonce))donde:

- PMK (Pairwise Master Key) es una clave de 256 bits obtenida de la passphrase (en WPA2-Personal) mediante

PBKDF2-HMAC-SHA1(Password, SSID, 4096, 256). - La cadena “Pairwise key expansion” es una etiqueta fija que sirve como diversificador para la PRF.

MAC_{AP}yMAC_{STA}son las direcciones MAC del AP y del cliente.- El uso de Min y Max garantiza que ambas partes concatenen los valores en el mismo orden.

La PTK tiene una longitud de 384 bits (48 bytes) que se dividen en tres subclaves:

- KCK (Key Confirmation Key, 128 bits) → para el cálculo del MIC.

- KEK (Key Encryption Key, 128 bits) → para cifrar las claves en el mensaje 3.

- TK (Temporal Key, 128 bits) → para cifrar el tráfico unicast posterior.

A continuación, el cliente calcula un MIC (Message Integrity Code) sobre el mensaje “EAPOL-Key” usando la KCK según MIC=HMAC-SHA1(KCK, EAPOL-Frame) y envía la segunda trama al AP. En este mensaje se incluyen: el SNonce, el Replay Counter actualizado y el MIC. La presencia del MIC demuestra al AP que el cliente posee la PMK válida.

MENSAJE 3 – VERIFICACIÓN Y DISTRIBUCIÓN DE LA GTK

Al recibir el mensaje 2, el AP posee todo lo necesario para calcular la PTK y verifica el MIC recibido. Si es correcto, el AP sabe que el cliente posee la PMK y valida la autenticación.

En este punto, el AP instala localmente la PTK y genera la GTK (Group Temporal Key), utilizada para el tráfico multicast y broadcast. La GTK se cifra con la KEK para impedir su lectura por parte de terceros.

El mensaje 3, enviado del AP al cliente, contiene:

- El Replay Counter actualizado.

- Un campo “Key Information” con flags para indicar que la GTK está incluida.

- El campo “Key Data”, donde la GTK está cifrada.

- Un nuevo MIC, calculado con la KCK.

MENSAJE 4 – CONFIRMACIÓN FINAL DEL CLIENTE

Al recibir el mensaje 3, el cliente descifra y obtiene la GTK. Tras verificar el MIC, instala la PTK y la GTK en su interfaz de red. Finalmente, envía el cuarto mensaje, que solo contiene un MIC y el Replay Counter, como confirmación. En este punto, la conexión cifrada WPA2 está lista.

¿Cómo Funciona Exactamente el Ataque Deauth?

El primer paso del ataque deauth (tras algunas operaciones preliminares para identificar la red objetivo) es la desautenticación forzada de uno o más clientes de la red. Esto se logra mediante el envío de una trama de desautenticación (deauth frame).

La Trama de Desautenticación Falsificada

Esta trama se utiliza legítimamente para “expulsar” un dispositivo de la red, forzándolo a autenticarse de nuevo. El ataque comienza con el envío, a menudo en broadcast, de una o más tramas deauth. La trama casi siempre se envía falsificando la dirección MAC del AP.

La trama Deauth se compone de:

- Un encabezado que contiene:

frame control,duration,destination address,source address(falsificable),BSSIDysequence control. - Y un cuerpo (body) que contiene:

reason codeyframe check sequence(un checksum).

Los clientes autenticados y conectados aceptan esta trama falsificada y se desautentican.

La Captura del Handshake para el Cracking

Tras un cierto tiempo desde la desautenticación (típicamente algunos segundos), los clientes intentan reautenticarse automáticamente. En este punto, el atacante puede escuchar los canales de radio y registrar la negociación (el 4-way handshake) que ocurre entre los clientes y el AP.

Del Handshake a la Contraseña: El Cracking de la PSK

Para desgracia del atacante, los datos transmitidos relacionados con la clave son el resultado de algoritmos no reversibles. No es posible obtener la PSK (Passphrase) invirtiendo la operación. Sin embargo, es posible proceder por intentos, introduciendo el concepto de bruteforcing.

Ataque de Fuerza Bruta y Diccionario

El ataque de fuerza bruta se utiliza para crackear la PSK. Se realiza reconstruyendo el handshake registrado, simulándolo localmente muchas veces en rápida secuencia. Para ello se utiliza cada vez una nueva clave candidata, que puede ser generada aleatoriamente o leída de una wordlist.

En este último caso, el ataque se denomina ataque de diccionario. Para cada clave candidata, se calcula la PMK, luego la PTK y el MIC, el cual se compara con el que fue registrado durante la captura del handshake auténtico.

En caso de que uno de los intentos resulte en una coincidencia de los dos MIC, la clave candidata se considera la correcta.

Vulnerabilidad WPA2: ¿Cómo Proteger tu Red WiFi de Ataques?

Las tramas Deauth, que pertenecen a las tramas de gestión (Management Frames), no están protegidas en las redes WPA2 sin configuración adicional, lo que facilita su falsificación. Esta es una vulnerabilidad WPA2 fundamental.

La solución a este problema es el estándar IEEE 802.11w (Protected Management Frames o PMF), que mitiga esta vulnerabilidad protegiendo dichas tramas de gestión.

Aunque su adopción fue lenta, aquí es donde la comparativa WPA3 vs WPA2 se vuelve crucial. Desde 2020, el estándar WPA3 lo hace obligatorio. Con la rápida adopción de Wi-Fi 6E/7 (que requieren WPA3), PMF se ha vuelto común.

Sin embargo, para saber cómo evitar ataques deauth, es importante entender que muchas redes domésticas siguen usando WPA2 puro o modo transición WPA2/WPA3 (por compatibilidad), donde el ataque deauth clásico sigue siendo efectivo contra clientes WPA2. Por tanto, la mejor forma de proteger tu red WiFi de ataques es configurar tu router para que utilice exclusivamente WPA3, si todos tus dispositivos son compatibles.

Herramientas Utilizadas para un Ataque de Desautenticación

Existen numerosas herramientas útiles para la ejecución del ataque deauth.

Entre las más conocidas se encuentran Aircrack-ng (que contiene Airmon-ng y Aireplay-ng) y MDK4 para la desautenticación. Para el cracking, las herramientas más comunes son Hashcat y John the Ripper.

Alternativas más completas y modernas como Airgeddon automatizan el proceso e incluyen todo el software mencionado.

Consecuencias y Fases de Post-Explotación

Tras un ataque deauth exitoso, el atacante puede utilizar el acceso a la red para sus propios fines.

Es típico atacar infraestructuras internas como servidores locales, ordenadores y dispositivos de red. Dado que el acceso a la red inalámbrica local es difícil —ya que requiere proximidad física—, normalmente se utiliza para acceder a otros dispositivos en los que instalar una backdoor (un punto de acceso persistente) a través de la cual acceder mediante Internet.