Invertir tiempo y dinero en una auditoría de seguridad para terminar con una falsa sensación de protección es uno de los peores escenarios posibles. Y ocurre más a menudo de lo que crees.

En este artículo, repasaré 5 errores en una auditoría de seguridad clave que debes evitar para asegurar que tu auditoría sea un éxito.

La realización de una auditoría de ciberseguridad se desarrolla en varias fases y busca cumplir objetivos que a veces son muy distintos.

Desde su preparación hasta su seguimiento a largo plazo, se pueden cometer numerosos fallos comunes en una auditoría de seguridad que pueden llevar al fracaso del ejercicio, al uso incorrecto de los recursos empleados (tiempo, presupuesto) o incluso a una falsa sensación de seguridad.

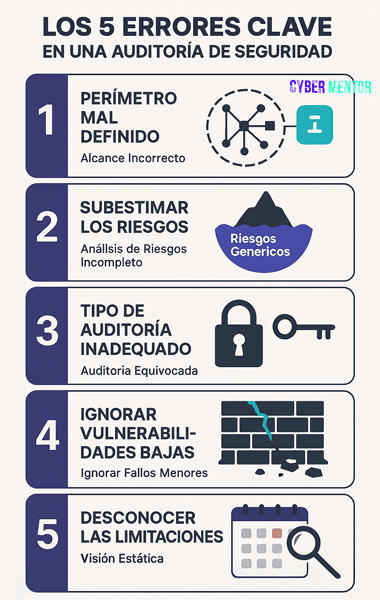

Los errores más comunes en una auditoría de seguridad incluyen no definir correctamente el perímetro, subestimar los riesgos cibernéticos específicos, elegir un tipo de auditoría inadecuado, ignorar vulnerabilidades de bajo impacto y desconocer las limitaciones del proceso. Evitar estos fallos es crucial para garantizar que la inversión en seguridad sea realmente efectiva.

Conocer las trampas mencionadas te ayudará a entender cómo prepararse para una auditoría de seguridad y, a la vez, a optimizar el uso de los recursos y el presupuesto asignados. Siendo yo mismo auditor desde hace muchos años, aprovecho esta experiencia para compartir contigo los errores que debes evitar al realizar una auditoría de seguridad (desde la perspectiva del auditado, no del auditor).

Este artículo hace referencia a conceptos vistos en mi artículo dedicado a este tema, no dudes en consultarlo también: auditoría de seguridad informática

- Error 1: No Definir el Alcance de la Auditoría de Seguridad

- Error 2: Subestimar los Riesgos en una Auditoría de Seguridad

- Error 3: Seleccionar un Tipo de Auditoría Inadecuado

- Error 4: Descartar las Vulnerabilidades de Bajo Impacto

- Error 5: Desconocer las Limitaciones de la Auditoría

- Maximizando el Valor de tu Auditoría de Seguridad

Error 1: No Definir el Alcance de la Auditoría de Seguridad

Cuando el perímetro de una auditoría está mal definido, puede abarcar un número excesivo de componentes, algunos de ellos innecesarios, o por el contrario, omitir componentes vitales que no serán evaluados. Esto puede tener varios efectos negativos:

- Decepción con el resultado de la auditoría, porque los auditores no se centraron en los elementos correctos.

- Una falsa sensación de seguridad, porque la superficie de ataque del objetivo de la auditoría no se ha evaluado total o parcialmente.

- Provocar ataques a componentes que no están bajo tu responsabilidad, especialmente en auditorías técnicas con un componente ofensivo.

Por lo tanto, debes asegurarte de que el perímetro esté definido de manera correcta y precisa, y luego comunicarlo a los auditores para que comprendan su alcance y sus límites.

Por ejemplo: en lugar de solicitar “auditar mis sitios en internet”, deberás proporcionar una lista precisa y clara de las URL afectadas e indicar dónde y por quién está alojada cada una.

Igualmente, si el perímetro contiene componentes muy críticos que no deben ser atacados (en el caso de un test de intrusión), debes indicarlos claramente como fuera del perímetro de la auditoría.

Error 2: Subestimar los Riesgos en una Auditoría de Seguridad

El análisis de riesgos es un insumo fundamental para cualquier tipo de auditoría de ciberseguridad. Permitirá a los auditores comprender qué es lo más importante para la seguridad del objetivo auditado, y hacerlo rápidamente, aunque no estén familiarizados con tu contexto de negocio.

Te recomiendo realizar este análisis de riesgos antes de la auditoría y comunicar los principales eventos temidos a los auditores cuando sea necesario. De lo contrario, existe el riesgo de dejar que los auditores, que naturalmente no pertenecen a tu sector o empresa, definan ellos mismos estos riesgos durante la auditoría y potencialmente pasen por alto los más importantes.

Existen, por supuesto, riesgos “genéricos” que se aplican a cualquier sitio web, aplicación o sistema de información, normalmente recogidos en metodologías como la MAGERIT (oficial española). Pero el valor de una auditoría y de la intervención de expertos reside en obtener una prestación que se ajuste lo mejor posible a tus intereses y contexto. Transmitir la información correcta a los auditores permite ir más allá de estos riesgos genéricos, que de todos modos serán evaluados.

Por ejemplo: robar la lista de nóminas de una empresa especializada en el transporte de mercancías es un riesgo que cualquier auditor podría considerar. Sin embargo, afectar la integridad de los datos de la base de datos de flujos logísticos sería mucho más catastrófico, y es un elemento que no necesariamente vendrá a la mente de auditores no familiarizados con ese sector.

En consecuencia, los tests de intrusión podrían tener un objetivo que no es el más relevante para la empresa. Del mismo modo, la auditoría de arquitectura y sus conclusiones y recomendaciones se centrarán en activos que tampoco son los más importantes, etc.

Error 3: Seleccionar un Tipo de Auditoría Inadecuado

La elección de los tipos (o alcances) de auditoría a incluir en una auditoría de ciberseguridad no es necesariamente una decisión fácil cuando no se está acostumbrado a este tipo de ejercicio. Afortunadamente, los proveedores de auditorías suelen estar ahí para asesorarte.

Elegir alcances incorrectos puede llevar a un fracaso total del ejercicio, ya que no se obtendrán las conclusiones y recomendaciones adecuadas para el objetivo auditado. El proceso de auditoría de seguridad informática debe estar alineado con los objetivos.

Por ejemplo, si deseas saber si un atacante puede introducirse fácilmente en tu sistema de información desde Internet y, para ello, contratas un proveedor para una auditoría de configuración y una auditoría de arquitectura, es probable que pases por alto lo esencial: la falta de pruebas concretas y realistas para evaluar la resistencia del sistema de información ante un ataque real.

Un test de intrusión y una campaña de phishing habrían sido mucho más adecuados para responder a esa pregunta.

También es importante no descuidar los aspectos organizacionales. Por ejemplo, una empresa puede invertir en auditorías técnicas avanzadas, pero descuidar la auditoría organizacional. Esto puede dejar lagunas críticas en la gestión de accesos, la concienciación de los empleados, la formación de los equipos o la respuesta a incidentes.

Así, las vulnerabilidades serán identificadas, posiblemente corregidas, pero reaparecerán muy rápidamente si no se refuerzan los procesos organizacionales.

Error 4: Descartar las Vulnerabilidades de Bajo Impacto

Al finalizar una auditoría de ciberseguridad, se entrega un informe que generalmente contiene vulnerabilidades con diferentes niveles de criticidad, como “Alta”, “Media” o “Baja”, a menudo siguiendo estándares como el conocido OWASP Top 10.

Como he visto, pueden aplicarse otras métricas según el tipo de auditoría y el contexto, como la prioridad y la dificultad de implementación de una recomendación.

Es frecuente (y normal) que la prioridad para aplicar las recomendaciones se centre en las vulnerabilidades de alta criticidad, ya que suelen ser las que pueden tener un impacto grave en el SI o la organización. Con la misma frecuencia, se observa que las vulnerabilidades de bajo impacto y criticidad media son ignoradas u olvidadas.

Pero aquí está la clave: en contextos de explotación y ataques reales, el encadenamiento de varias vulnerabilidades de bajo impacto a menudo permite lograr un impacto considerable en el sistema de información y su organización. Individualmente, cada vulnerabilidad puede parecer inofensiva o sin interés, pero cuando varias de ellas están presentes, a veces se crea una oportunidad mucho más interesante para el atacante.

El error a evitar aquí es conformarse con corregir únicamente las principales vulnerabilidades reportadas por una auditoría, considerando que todas las vulnerabilidades de menor impacto pueden ser aceptadas.

Error 5: Desconocer las Limitaciones de la Auditoría

Una auditoría de seguridad es generalmente una prestación realizada por un proveedor externo en un momento específico de la vida de un sistema de información o una organización. Esto presenta varias limitaciones importantes que debes tener en cuenta en tu plan de auditoría de seguridad.

En primer lugar, los elementos examinados durante una auditoría de ciberseguridad no pueden ser exhaustivos. Las restricciones presupuestarias (y, por lo tanto, de tiempo asignado) obligan a priorizar y a tomar muestras de los elementos a probar (pruebas técnicas, documentación, entrevistas). Este enfoque por muestreo significa que siempre existe el riesgo de pasar por alto algunas vulnerabilidades.

Por lo tanto, aunque una auditoría concluya positivamente, no garantiza que un perímetro sea 100% seguro. Esto subraya la importancia de definir el alcance de la auditoría de seguridad correctamente, exponer claramente las prioridades a los auditores y realizar auditorías periódicas. La complejidad de los controles a menudo sigue marcos como el NIST SP 800-53.

En segundo lugar, una auditoría siempre se realiza en un momento dado. Permite evaluar los mecanismos de seguridad y la robustez de un perímetro en ese instante preciso (por eso los elementos “en desarrollo” suelen ser ignorados por los auditores).

Sin embargo, una aplicación, un sistema de información y una organización continúan evolucionando después de la redacción del informe de auditoría. Estas evoluciones (o la falta de ellas) pueden introducir nuevas vulnerabilidades.

Tener en cuenta estas dos restricciones permite relativizar las conclusiones de una auditoría y mantener una vigilancia constante, sobre todo cuando la auditoría tiene ya algún tiempo.

Maximizando el Valor de tu Auditoría de Seguridad

Como he detallado en los artículos dedicados al tema de las auditorías de seguridad, se trata de un ejercicio que puede aportar un valor real a cualquier entidad y que conviene tomarse en serio, tanto en su preparación como en su seguimiento.

Entender qué evitar en una auditoría de sistemas y los errores mencionados te ayudará no solo a prepararte mejor, sino también a optimizar la auditoría de seguridad y el uso de los recursos y el presupuesto asignados.

Ahora te toca a ti. ¿Cuál de estos errores has visto más a menudo en tu experiencia? Comparte tu perspectiva en los comentarios; tu conocimiento puede ayudar a toda la comunidad.