La pregunta ya no es si tu empresa sufrirá un ciberataque, sino cuándo y cómo te darás cuenta. En un entorno digitalizado, la eficiencia operativa va de la mano de una exposición al riesgo sin precedentes. Ignorar la ciberseguridad ya no es una opción; es una sentencia de fracaso.

2025 ha sido brutal: en España los ciberataques crecieron más del 36% en algunos trimestres, con un aumento del 116% en ataques de ransomware. En Latinoamérica, México y Brasil vieron decenas de miles de millones de intentos y brechas masivas vía proveedores. Como mentor en seguridad digital, mi misión no es asustarte, sino prepararte para los ciberataques a empresas en 2026. En esta guía, no solo te daré una lista de verificación. Vamos a analizar las señales de hackeo en empresas y, lo más importante, desglosaremos incidentes de seguridad notorios —clásicos y del 2025— para extraer lecciones prácticas que puedes aplicar hoy mismo.

Cómo Proteger tu Empresa de Ciberataques: 5 Pilares Clave

Para proteger tu empresa de ciberataques, es fundamental establecer una defensa proactiva. Me baso en cinco pilares no negociables que actúan como la base de cualquier estrategia de seguridad robusta. Antes de aprender a detectar a un intruso, debemos asegurarnos de que nuestras murallas son sólidas. Estos cinco pilares no son negociables.

Actualizaciones de Software: Cierra las Puertas Abiertas

Cada actualización de software que pospones es una vulnerabilidad conocida que dejas expuesta. Los atacantes automatizan la búsqueda de sistemas obsoletos. Considerar las actualizaciones como una tarea secundaria es, en la práctica, dejar la puerta principal de tu castillo sin vigilancia.

Firewall: El Guardián en la Muralla

Piensa en un firewall como el guardia de seguridad inteligente de tu red. Su trabajo es inspeccionar cada paquete de datos que intenta entrar o salir, bloqueando todo lo que sea sospechoso o no autorizado. Es tu primera línea de defensa activa contra el tráfico malicioso.

Cifrado de Datos: El Tesoro Ininteligible

Si un ladrón logra entrar en tu cámara acorazada pero todo el oro está fundido en bloques indescifrables, su esfuerzo ha sido en vano. Eso es el cifrado. Convierte tus datos más valiosos en un galimatías ilegible para cualquiera que no posea la clave. En caso de una brecha, el cifrado es la diferencia entre un desastre y un simple inconveniente.

Formación de Empleados: Tu Escudo Humano

La tecnología más avanzada es inútil si un empleado le abre la puerta al atacante por desconocimiento. Según informes como el de ProofPoint, una abrumadora mayoría de los empleados confía en correos electrónicos solo por ver un logo familiar.

La formación continua para reconocer el phishing y la ingeniería social no es un gasto, es la inversión más rentable en ciberseguridad que puedes hacer. En 2025-2026 el vishing (phishing por voz) y los deepfakes con IA han explotado, así que incluye simulaciones de llamadas falsas y audios sintéticos en tu entrenamiento.

Principio de Mínimo Privilegio (PoLP): Limita el Campo de Batalla

No todos en tu empresa necesitan las llaves de todo el castillo. El acceso a datos sensibles debe concederse única y exclusivamente a quienes lo necesiten para su función. Al limitar los permisos, reduces drásticamente el daño potencial de una cuenta comprometida, ya sea por un ataque externo o una amenaza interna. Un buen punto de partida es aplicar técnicas de hardening de sistemas.

7 Señales de Hackeo en Empresas: ¿Hay un Intruso en tu Red?

Las principales señales de hackeo en empresas incluyen la aparición de software desconocido, pop-ups agresivos, redirecciones en búsquedas web y contraseñas que dejan de funcionar. También es una alerta ver el cursor del ratón moverse solo o recibir avisos de programas antivirus que no son los corporativos.

Incluso las mejores fortalezas pueden ser infiltradas. Aquí es donde entra en juego la detección temprana. Enseña a tu equipo a reconocer estos temblores. Si sospechas de una intrusión, es clave saber cómo determinar si un ordenador ha sido pirateado.

Mensajes de Antivirus FANTASMAS

De repente, aparecen advertencias de un programa antivirus que no es el que tu empresa utiliza. Es una táctica clásica de malware para engañarte y hacer que instales algo aún peor.

Barras de Herramientas INVASORAS en el Navegador

Aparecen de la nada y son difíciles de quitar. No son inofensivas; están diseñadas para espiar tu actividad, robar datos y secuestrar tu navegación.

Búsquedas de Internet REDIRIGIDAS

Buscas algo legítimo y terminas en un sitio web extraño y no solicitado. Esto es un secuestro de navegador, un signo claro de que un malware está controlando tu conexión.

Una Plaga de Pop-Ups

La aparición agresiva y frecuente de ventanas emergentes es una señal de adware o malware. Su objetivo es el fraude, el robo de datos o la instalación de más software malicioso.

Contraseñas que Dejan de Funcionar MISTERIOSAMENTE

Estás seguro de que la contraseña es correcta, pero el acceso es denegado. Antes de culpar a tu memoria, considera la posibilidad de que un atacante ya haya accedido y te haya bloqueado.

El Cursor del Ratón con VIDA PROPIA

El puntero se mueve, hace clics y abre programas sin que lo toques. No es un fallo técnico; es la señal más visual de que alguien está controlando tu dispositivo de forma remota. Desconecta de la red. Inmediatamente.

Software que Aparece de la NADA

Descubres un programa instalado que ni tú ni tu equipo de TI reconocen. El malware a menudo se instala sigilosamente, esperando el momento oportuno para activarse.

Casos de Ciberataques a Empresas y Lecciones Aprendidas

La teoría cobra vida cuando vemos cómo gigantes de la industria han caído. Pero, ¿qué podemos aprender exactamente? Analicemos sus errores para fortalecer nuestra defensa.

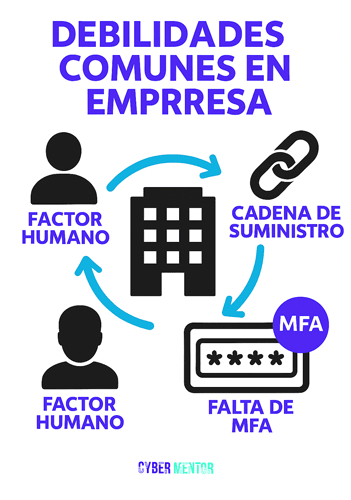

Caso 1: El Factor Humano – Mailchimp y Cisco

La Brecha: En 2022 y 2023, ni Cisco ni Mailchimp fueron víctimas de una vulnerabilidad de día cero de alta complejidad. La puerta de entrada fue su propio personal. Los atacantes utilizaron sofisticados ataques de phishing de voz (vishing) e ingeniería social para convencer a los empleados de que entregaran sus credenciales de acceso. Una vez dentro, los hackers operaron como usuarios legítimos.

Lección para tu empresa: Tu eslabón más débil es un empleado sin formación. La tecnología por sí sola no puede detener a un atacante que entra con una llave robada. La formación continua en ciberseguridad y la implementación obligatoria de Autenticación Multifactor (MFA) son tus contramedidas más eficaces. El MFA habría hecho inútiles las contraseñas robadas.

Caso 2: El Privilegio Traicionado – La Cruz Roja y Microsoft

La Brecha: Dos caras de la misma moneda. En la Cruz Roja, los atacantes comprometieron cuentas con altos privilegios y se movieron por la red como si fueran administradores, accediendo a los datos hipersensibles de más de 515,000 personas vulnerables. En Microsoft, en 2023, sus propios investigadores expusieron accidentalmente 38 terabytes de datos privados, incluyendo claves y contraseñas, por una configuración incorrecta en Azure.

Lección para tu empresa: El acceso privilegiado es poder, y el poder absoluto corrompe absolutamente. No basta con proteger el perímetro; debes monitorizar lo que hacen los usuarios dentro de tu red. Implementa el Principio de Mínimo Privilegio (PoLP) de forma rigurosa y utiliza herramientas que auditen la actividad de los usuarios, especialmente aquellos con permisos elevados. Un error de configuración puede ser tan devastador como un ataque malicioso.

Caso 3: La Confianza Rota – T-Mobile y American Express

La Brecha: En 2023, T-Mobile perdió los datos de 37 millones de clientes. En 2024, American Express notificó una brecha similar. En ambos casos, sus sistemas internos no fueron hackeados. Los atacantes encontraron una debilidad en la cadena de suministro: un proveedor externo, un procesador de pagos, una API mal configurada.

Lección para tu empresa: Tu seguridad es tan fuerte como la de tu socio más débil. Al conceder acceso a terceros, estás extendiendo tu perímetro de confianza. Debes exigir a tus proveedores los mismos estándares de seguridad que te exiges a ti mismo. Realiza auditorías de seguridad a tus socios clave y limita su acceso estrictamente a lo necesario.

Casos de Ciberataques a Empresas Españolas: Mango y Telefónica

En octubre 2025, Mango sufrió un acceso no autorizado a datos personales de clientes a través de un servicio de marketing externo (proveedor tercero). Datos como nombres, teléfonos e IBAN quedaron expuestos. Similarmente, Telefónica enfrentó brechas en sistemas internos y ticketing vía credenciales comprometidas o proveedores.

Lección actualizada: Los ataques a la cadena de suministro dominaron 2025. Un proveedor débil puede tumbar a gigantes. Exige certificaciones de seguridad, contratos con cláusulas de auditoría y monitoreo continuo de terceros.

Caso 5: Ransomware en México 2025 – Fiscalía de Guanajuato y PCM

En noviembre 2025, la Fiscalía de Guanajuato fue víctima de ransomware (grupo Tekir APT): más de 250 GB de datos confidenciales, expedientes y correos filtrados. En enero, PCM (proveedor de insumos a grandes empresas) perdió 3 GB de contratos sensibles publicados en la dark web por RansomHub.

Lección: En Latam el ransomware explotó vía proveedores y entidades públicas. Implementa backups offline inmutables, planes de respuesta rápidos y Zero Trust para limitar el movimiento lateral.

La ciberseguridad no es un destino, es un proceso de vigilancia, adaptación y aprendizaje constante. Usa estas lecciones no como una fuente de miedo, sino como un mapa de ruta. Construye tus defensas, entrena a tu equipo para reconocer las señales y aprende de los errores de otros para que no tengas que aprender de los tuyos. Comprender estos casos de ciberataques a empresas es el primer paso.

Tendencias de Ciberseguridad 2026: El Futuro de los Ciberataques

La preparación para los ciberataques a empresas en 2026 debe ser proactiva. Las tendencias de ciberseguridad 2026 apuntan a un ransomware más selectivo (doble/triple extorsión), ataques masivos a cadenas de suministro (incluso “rescate inverso” a proveedores pequeños para presionar a grandes) y el uso explosivo de IA en phishing (deepfakes voz/vídeo), malware adaptativo y automatización de ataques.

La clave es avanzar hacia un modelo Zero Trust total, monitoreo 24/7 con IA defensiva y auditorías continuas de proveedores. No esperes al próximo golpe; prepárate ya.