La copia de seguridad te permite evitar la pérdida de datos como resultado de fallos en el hardware, infecciones del sistema por virus o acciones incorrectas de los usuarios. También garantiza la seguridad de los datos utilizados y el funcionamiento ininterrumpido de las aplicaciones gracias a la posibilidad de restaurar la información desde una copia de seguridad.

Las copias de seguridad (backups) desempeñan un papel muy importante en las empresas, son el núcleo de la gestión de un sistema informático y son una preocupación diaria: ¿se hicieron correctamente las copias de seguridad de esta noche? Es, en cierto modo, el seguro de vida de una empresa: en caso de un incidente, la copia de seguridad te permitirá reanudar tu actividad.

Tener solo una copia de seguridad, por muy confiable que sea, no garantiza al cien por cien la preservación de los datos. Por eso, siempre recomiendo copias adicionales.

Es indispensable contar con un sistema de backups fiable que proteja realmente los datos de tu empresa. No basta con hacer copias por hacer; hay que hacerse las preguntas correctas: ¿qué respaldar? ¿con qué frecuencia? ¿en qué soporte? ¿qué retención aplicar?

No siempre es fácil responder a esta pregunta: ¿cómo hacer una buena copia de seguridad 3-2-1 de los datos? Ahí es donde entra en juego la regla 3-2-1 para ayudarte.

- ¿Qué es la regla 3-2-1 de la copia de seguridad?

- Los 3 Componentes de la Regla de Respaldo 3-2-1 Explicados

- La Evolución de la Regla 3-2-1 de Backup: Variantes Modernas

- Comparativa de Estrategias de Backup

- Estrategia de Implementación Práctica del Método de Respaldo 3-2-1

- Conclusión y Recomendaciones

¿Qué es la regla 3-2-1 de la copia de seguridad?

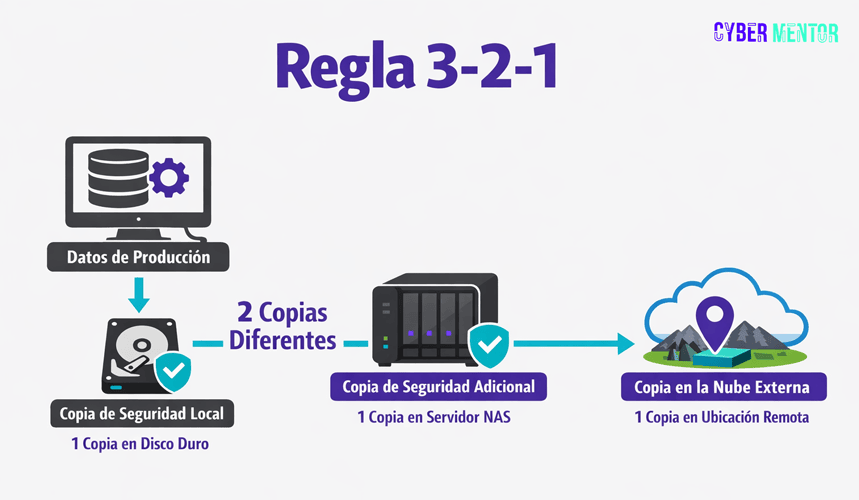

La regla 3-2-1 de la copia de seguridad es una estrategia fundamental que recomiendo para aumentar la confiabilidad del almacenamiento de tus backups. Esta regla establece:

- Ten al menos tres copias de los datos.

- Almacena las copias en al menos dos soportes físicos de diferente tipo.

- Guarda una copia de forma remota, fuera de la oficina.

De hecho, la regla 3-2-1 para las copias de seguridad está ahí para permitirte gestionar eficazmente cualquier escenario de avería. El riesgo 0 no existe, pero el objetivo será reducirlo al máximo. Concretamente, ¿qué significa esta estrategia de backup 3-2-1?

Los 3 Componentes de la Regla de Respaldo 3-2-1 Explicados

1. 3 Copias de tus Datos

Tres copias de tus datos no significa que debas tener tres copias de seguridad diferentes, sino que debes tener al menos dos copias de seguridad además de los datos principales de producción. En total, tendrás tres copias de los datos: la producción y dos backups.

Si solo tienes dos copias —los datos de producción y una copia de seguridad— es probable que ambas se encuentren en el mismo lugar físico. Esto representa un riesgo serio si ocurre un incidente que afecte la integridad del local.

Más Seguridad: Con tres copias, la probabilidad de falla simultánea de los tres periféricos es muy baja, ¡y eso es una buena noticia!

Según la criticidad de los datos, será necesario definir una estrategia de copias de seguridad basada en la regla 3-2-1, aplicándola tanto a los datos como a los servidores asociados, con una frecuencia adaptada a su nivel de importancia.

2. 2 Soportes Diferentes

La noción de soporte es indispensable: ¿de qué sirve tener dos copias de seguridad si se almacenan en el mismo espacio de almacenamiento o en dos equipos en la misma habitación? Es importante tener la copia de producción por un lado, una copia de seguridad en un primer periférico y la tercera copia de seguridad en otro periférico. Por periférico, me refiero a un disco duro externo, un lector de cintas (LTO, por ejemplo), un NAS, un servidor de almacenamiento, etc.

Puedo imaginar tener la copia de producción, una copia de seguridad en un lector de cintas y luego en un NAS ubicado en un sitio remoto a través de la red. Esto me permite hacer la transición hacia la noción de copia fuera del sitio.

3. 1 Copia Externa

Ya sea el NAS, el disco duro externo, el lector de cintas, etcétera, estas soluciones no son milagrosas cuando se toman individualmente. De hecho, si tu empresa sufre un incidente como un incendio, una inundación o un robo, el soporte de copia de seguridad será inutilizable al igual que la máquina de producción.

El punto interesante y que justifica completamente el principio de la regla “3-2-1” es cuando vamos, a la vez:

- A utilizar un mínimo de 3 copias

- A utilizar 2 tipos de soportes diferentes

- Y a tener 1 copia externa

Puedes tener un incendio en tu sitio y perder el servidor de producción así como la copia almacenada en el NAS (u otro), te quedará la copia externa: ¡es indispensable y puede salvar a la empresa! Ya sea en la Nube (como Amazon S3, Microsoft Azure Backup o Google Cloud Storage) o en un equipo ubicado en otro sitio, e incluso en una caja fuerte en el banco, debes externalizar tus copias de seguridad.

En cuanto a la copia externa, asegúrate de que se realice a través de un canal seguro para preservar la confidencialidad de tus datos: a través de un túnel VPN o de un flujo cifrado a través de HTTPS o TLS.

La Evolución de la Regla 3-2-1 de Backup: Variantes Modernas

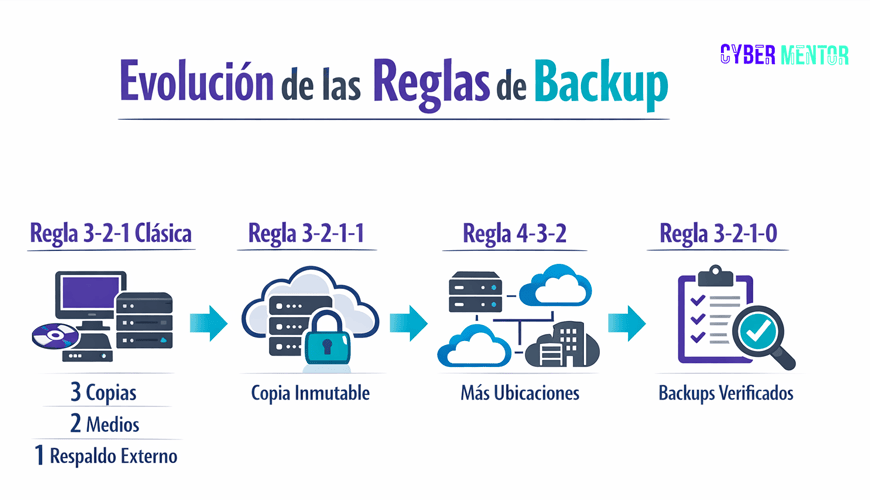

La regla 3-2-1, también conocida como la regla de oro de la copia de seguridad, se formuló hace unos 20 años, cuando los discos duros de 20-40 GB eran comunes y los servicios de almacenamiento en la nube apenas comenzaban a aparecer.

Desde entonces, las tecnologías de almacenamiento de datos han evolucionado significativamente, y la regla 3-2-1 también ha experimentado cambios: han aparecido sus variantes, como la regla 3-2-1-1, la regla 4-3-2 y otras.

La regla 3-2-1-1

La unidad adicional a la derecha enfatiza la importancia de almacenar una copia de los datos fuera de la red de la organización (copia air-gapped).

Esta puede ser una copia en cinta o en un disco portátil almacenada fuera de la oficina, una copia en un dispositivo NAS que se desconecta de la red de la empresa, o una copia en un almacenamiento inmutable (immutable storage) – en un disco óptico o en un almacenamiento en la nube con funciones de inmutabilidad como Amazon S3 Object Lock, que funciona bajo el modelo WORM (write-once-read-many).

El uso de un almacenamiento fuera de la red o inmutable aumenta la confiabilidad de la protección contra virus de ransomware: una copia en dicho almacenamiento no estará sujeta al ataque.

Aquí te explico más sobre las copias de seguridad inmutables. También es una defensa clave contra el ransomware.

La regla 4-3-2

En esta variante, recomiendo tener cuatro copias de datos almacenadas en tres ubicaciones diferentes.

Por ejemplo: la producción en local, una copia en un proveedor externo o MSP, y otra en la nube. Así, se obtienen al menos dos copias off-site geográficamente separadas, lo que refuerza la protección frente a desastres mayores o incidentes que afecten a una sola ubicación.

La regla 3-2-1-0

La creación regular de copias de seguridad y garantizar su almacenamiento confiable es solo una parte de la tarea. La segunda parte consiste en garantizar la recuperación segura de los datos desde la copia de seguridad creada anteriormente.

Aquí a la regla 3-2-1 se le añade un cero al final, lo que significa la ausencia de errores en la copia de seguridad gracias a su verificación – la operación para determinar la posibilidad de recuperar los datos.

Comparativa de Estrategias de Backup

| Regla | Copias | Soportes | Ubicaciones | Característica Adicional | Protección Principal | Frecuencia Recomendada |

|---|---|---|---|---|---|---|

| 3-2-1 Clásica | 3 | 2 | 2 | Ninguna | Fallos físicos, errores humanos | Diaria o semanal según criticidad |

| 3-2-1-1 | 3 | 2 | 2 | 1 copia air-gapped/inmutable | Ransomware, ataques dirigidos | Diaria con copia inmutable semanal |

| 4-3-2 | 4 | 3 | 3 | Más redundancia geográfica | Desastres naturales, fallos múltiples | Diaria con copias fuera de sitio semanales |

| 3-2-1-0 | 3 | 2 | 2 | Verificación automática (0 errores) | Corrupción de datos, backups defectuosos | Diaria con verificación automática |

Estrategia de Implementación Práctica del Método de Respaldo 3-2-1

Para aplicar efectivamente la regla 3-2-1 en tu empresa, sigue estos pasos:

- Inventario de Datos Críticos: Identifica qué datos son esenciales para tu negocio.

- Selección de Herramientas: Elige soluciones de backup que permitan replicación y verificación.

- Automatización: Configura backups automáticos para evitar errores humanos.

- Pruebas Regulares: Programa restauraciones de prueba mensuales.

- Documentación: Mantén un manual de procedimientos de recuperación.

Tu estrategia de copias de seguridad debe inscribirse en el marco de una reflexión global de gestión del sistema informático, y estar integrada en tu Plan de Continuidad y Recuperación de la Actividad (PRA/PCA). La elección de los soportes de copia de seguridad y la ubicación de estos soportes es un paso clave para respetar la regla 3-2-1 de backup.

Conclusión y Recomendaciones

Hoy en día, las soluciones de copias de seguridad son capaces de gestionar las copias de seguridad locales y externas, incluso integrando mecanismos de “aceleración WAN” para optimizar la transferencia de datos para la copia externa.

Quedará por elegir el tipo de backup o copia de seguridad (completa, diferencial, incremental), así como la retención y la planificación. Es posible que la copia de seguridad externa no sea necesaria todos los días, especialmente si eliges una oferta en la Nube donde la facturación se realiza en función del espacio de almacenamiento consumido.

Recomendación Final: Si hoy tuviera que definir un mínimo razonable, sería aplicar la regla 3-2-1-1-0: tres copias de los datos, dos medios diferentes, una copia fuera del sitio y otra inmutable o aislada de la red.

Y algo que muchos olvidan: comprobar que los backups realmente se pueden restaurar. Porque un backup que no se puede recuperar no sirve de nada. Este enfoque reduce el riesgo tanto frente a ransomware que intenta borrar copias como frente a corrupciones de datos que pasan desapercibidas.