Imagina que tus datos son una carga valiosa que envías a través de la autopista de internet. Sin la protección adecuada, pueden ser interceptados, modificados o robados.

Los protocolos de seguridad de red son los guardianes invisibles de tu información, creando túneles protegidos en el caótico océano del tráfico de red. Operan ininterrumpidamente, cifrando, verificando y asegurando la integridad de cada byte de datos.

Comprender sus principios no es solo una habilidad técnica, sino una necesidad para cualquiera que valore la confidencialidad de su vida digital y la seguridad de redes informáticas.

Los protocolos de seguridad de red son un conjunto de reglas para proteger la información transmitida online. Sus tres funciones principales son: confidencialidad (cifrado), integridad (evitar alteraciones) y autenticación (verificar identidades). Protocolos esenciales como HTTPS, TLS e IPsec crean conexiones seguras para proteger datos sensibles.

Fundamentos de los Protocolos de Seguridad en Red

Los protocolos de seguridad en red son un conjunto de reglas y procedimientos que definen cómo los datos deben ser procesados, transmitidos y protegidos durante la comunicación entre dispositivos en una red. En esencia, cumplen la función de un código diplomático en el espacio digital, donde cada dispositivo “habla” el mismo idioma para garantizar una comunicación segura.

La protección de datos en Internet es imposible sin los protocolos de seguridad. Estos cumplen tres funciones críticas:

- Confidencialidad: Cifrado de datos para prevenir el acceso no autorizado.

- Integridad: Garantía de que la información no ha sido modificada durante su transmisión.

- Autenticación: Verificación de la identidad del emisor y del receptor de los datos.

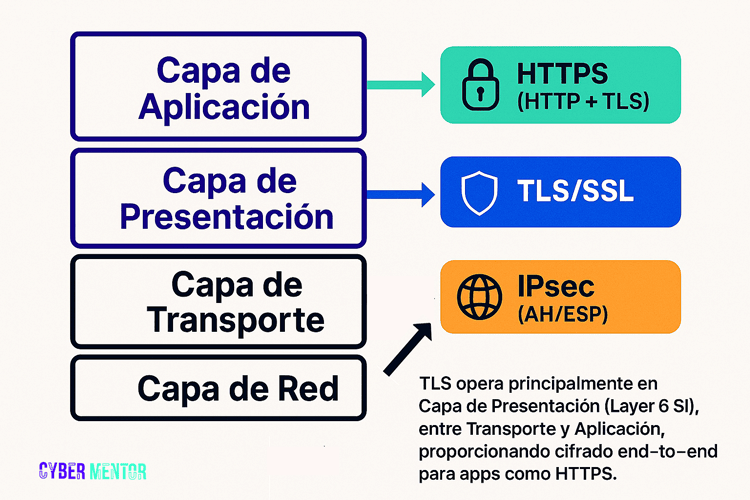

Los protocolos de seguridad operan en diferentes niveles del modelo OSI, creando una defensa multicapa. Hoy en día, la protección moderna se basa exclusivamente en TLS, que actúa junto con protocolos de red como IPsec y de aplicación como HTTPS. SSL pertenece únicamente al contexto histórico y no debe utilizarse bajo ningún concepto.

Una vez recibí una llamada de alerta de un cliente, un banco mediano que había detectado una fuga de datos de clientes. La investigación reveló que estaban utilizando el obsoleto protocolo SSL 3.0, vulnerable al ataque POODLE.

Los atacantes habían estado interceptando datos durante semanas. Rápidamente forzamos el uso de TLS 1.3 siempre que fue posible, manteniendo TLS 1.2 solo por compatibilidad, implementamos HSTS y ajustamos la verificación estricta de certificados. Tras la actualización de los protocolos de seguridad, las fugas cesaron y el rendimiento del sistema incluso mejoró gracias a los algoritmos más eficientes del TLS moderno.

Fue entonces cuando me convencí definitivamente: los protocolos configurados correctamente son como el sistema inmunitario de una infraestructura digital.

Angel Mentor

Es importante entender que los protocolos de seguridad evolucionan constantemente en respuesta a nuevas amenazas. Por ejemplo, el cifrado DES fue considerado seguro en su momento, pero hoy puede ser vulnerado en cuestión de horas. Por lo tanto, la vigencia de los protocolos utilizados es un factor clave para garantizar la seguridad.

| Vulnerabilidad | Amenaza Potencial | Protocolo de Protección |

|---|---|---|

| Transmisión de datos en texto plano | Interceptación de información sensible | TLS, HTTPS |

| Suplantación de solicitudes DNS | Ataques de phishing, redirección de tráfico | DNSSEC |

| Acceso no autorizado a la red | Infiltración en la infraestructura corporativa | IPsec, WPA3 |

| Suplantación de correo electrónico (Spoofing) | Phishing, distribución de malware | SPF, DKIM, DMARC |

Protocolos de Red Seguros Clave: HTTPS, TLS e IPsec

Examinemos en detalle los protocolos de red seguros que garantizan la seguridad en el internet moderno. Cada uno de ellos resuelve tareas específicas y tiene su propio ámbito de aplicación.

HTTPS (HyperText Transfer Protocol Secure) es una extensión del protocolo HTTP que proporciona cifrado de datos entre el navegador web y el servidor. Cuando ves el icono de un candado en la barra de direcciones del navegador, significa que la conexión está protegida por HTTPS. Este protocolo es crítico al trabajar con datos sensibles: contraseñas, datos de tarjetas bancarias, información personal.

HTTPS utiliza TLS para el cifrado de datos y proporciona:

- Protección contra ataques de ‘hombre en el medio’ (MITM).

- Verificación de la autenticidad del sitio web mediante certificados.

- Integridad de los datos transmitidos.

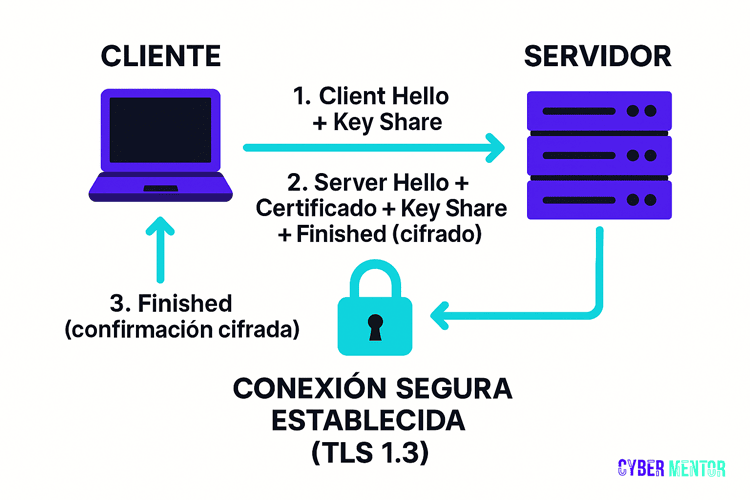

TLS (Transport Layer Security) es el protocolo moderno que asegura la transmisión protegida de datos entre un cliente y un servidor. TLS es la versión moderna y sucesora del obsoleto SSL. El proceso de establecimiento de una conexión segura, conocido como “handshake”, incluye:

- Negociación de la versión del protocolo.

- Selección de los conjuntos de cifrado (cipher suites).

- Autenticación mediante certificados.

- Generación de claves de sesión para el cifrado simétrico.

IPsec (Internet Protocol Security) es un conjunto de protocolos para proteger los datos a nivel de red. A diferencia de HTTPS y TLS, que operan en los niveles de aplicación y transporte respectivamente, IPsec protege todo el tráfico IP. Se utiliza activamente para crear VPNs y proteger redes corporativas.

IPsec incluye dos protocolos principales:

- Authentication Header (AH): Proporciona integridad de datos y autenticación del origen.

- Encapsulating Security Payload (ESP): Proporciona cifrado de datos y, opcionalmente, autenticación.

| Protocolo | Nivel OSI | Aplicación Principal | Características Clave |

|---|---|---|---|

| HTTPS | Aplicación | Navegación web segura, comercio electrónico | Utiliza TLS, indicación visual en el navegador |

| TLS | Transporte | Protección de correo, mensajería, APIs | Cifrado asimétrico y simétrico, protocolo de handshake |

| IPsec | Red | VPN, protección de redes corporativas | Modos túnel y transporte, compatibilidad con IPv6 |

| SSH | Aplicación | Administración remota de servidores | Cifrado de línea de comandos, tunelización de puertos |

Existen otros protocolos de seguridad importantes, como SSH para el acceso remoto seguro a servidores, SFTP para la transferencia segura de archivos y DNSSEC para proteger las solicitudes DNS contra falsificaciones y manipulaciones. La elección del protocolo depende del escenario de uso específico y de los requisitos de seguridad.

Cómo Funciona el Cifrado de Datos en Red y la Autenticación

En el núcleo de cualquier protocolo de seguridad se encuentran los mecanismos de cifrado de datos en red y autenticación. Consisten en algoritmos matemáticos que transforman los datos a un formato ilegible para cualquiera que no sea un participante autorizado en el intercambio de información.

Los protocolos de cifrado de red modernos utilizan dos tipos de cifrado:

- Cifrado simétrico: Utiliza la misma clave para cifrar y descifrar (AES-256-GCM o ChaCha20-Poly1305, que son los preferidos por rendimiento y seguridad).

- Cifrado asimétrico: Utiliza un par de claves: una pública y una privada (ECC/ECDSA o RSA-3072 como mínimo; RSA más pequeño ya no se recomienda).

Un punto crítico a medio y largo plazo es la llegada de la computación cuántica: RSA y ECC clásicos serán vulnerables con suficiente capacidad cuántica. Por eso ya se están incorporando algoritmos post-cuánticos (como ML-KEM y ML-DSA de NIST) en enfoques híbridos.”

Al establecer una conexión segura, la mayoría de los protocolos emplean un enfoque híbrido: utilizan el cifrado asimétrico para el intercambio seguro de claves y, posteriormente, el cifrado simétrico, más rápido, para la transmisión de los datos principales.

Consideremos el proceso de establecimiento de una conexión TLS como ejemplo:

El proceso de establecimiento de una conexión TLS varía según la versión. A continuación se muestra una vista conceptual del handshake clásico, útil para entender los principios generales, aunque TLS 1.3 simplifica y redefine varios de estos pasos.

En TLS 1.3 este proceso se simplifica y elimina conceptos heredados como el secreto pre-maestro, utilizando intercambios efímeros de claves por diseño.

- El cliente envía al servidor un “Client Hello” con los cifrados que soporta.

- El servidor responde con un “Server Hello” y envía su certificado.

- El cliente verifica el certificado y genera un secreto pre-maestro.

- Usando la clave pública del servidor, el cliente cifra el secreto pre-maestro y lo envía al servidor.

- El servidor descifra el mensaje con su clave privada.

- Ambas partes generan claves de sesión idénticas para el cifrado simétrico.

- Se establece la conexión segura.

La autenticación en los protocolos de seguridad puede ser:

- Unilateral: Solo el servidor confirma su identidad (típico en sitios web).

- Bilateral: Tanto el cliente como el servidor confirman su identidad (utilizado en VPNs corporativas, APIs).

Para la autenticación, los protocolos utilizan diversos mecanismos:

- Certificados digitales: Documentos que certifican la autenticidad de una clave pública.

- Códigos de autenticación de mensajes (MAC): Aseguran la integridad y autenticidad de los datos.

- Firmas digitales: Confirman la autoría de un mensaje.

En los protocolos modernos, Perfect Forward Secrecy ya no es opcional: en TLS 1.3 está integrada por diseño. Esto garantiza que, incluso si la clave a largo plazo del servidor se ve comprometida, las sesiones anteriores permanecen seguras. Para ello, se utilizan protocolos de intercambio de claves como Diffie-Hellman (DHE, ECDHE).

En un pentesting a una empresa de logística, encontré una puerta abierta de par en par: conexiones SSH donde los empleados aceptaban cualquier clave del servidor sin verificar nada. Demostré lo fácil que era montar un ataque ‘Man-in-the-Middle’ para robar sus credenciales.

No es el protocolo el que falla, es el factor humano. Tras el susto, implementaron una política estricta de gestión y validación de claves. Seis meses después, esa puerta estaba blindada.

Moraleja: el protocolo de seguridad más potente del mundo es inútil si la gente no sabe cómo usarlo correctamente”.

Angel Mentor

Aplicación Práctica de los Protocolos de Seguridad Informática

La comprensión teórica de los protocolos de seguridad informática es importante, pero es aún más crucial saber cómo aplicarlos en la práctica para proteger datos en escenarios reales. A continuación, se detallan áreas de aplicación clave y recomendaciones prácticas.

Protección de aplicaciones web

Para los propietarios de sitios web y desarrolladores de aplicaciones, es crítico configurar HTTPS correctamente:

- Utilizar TLS 1.3 de forma obligatoria siempre que sea posible (es el estándar actual, más rápido, seguro y con menos superficie de ataque).

- Configurar HSTS (HTTP Strict Transport Security) para forzar el uso de HTTPS.

- Implementar una Content Security Policy para proteger contra ataques XSS .

- Utilizar cifrados modernos, priorizando ECDHE para asegurar Perfect Forward Secrecy.

- Configurar OCSP Stapling para una verificación eficiente de la revocación de certificados.

VPNs corporativas y acceso remoto

Para la conexión segura de empleados remotos a la red corporativa:

- Elegir entre VPNs IPsec y SSL/TLS según los requisitos (IPsec para nivel de red, SSL/TLS para aplicaciones).

- Implementar autenticación multifactor para el acceso a la VPN.

- Configurar la segmentación de la red para limitar el acceso de los usuarios de la VPN.

- Utilizar certificados en lugar de contraseñas estáticas siempre que sea posible.

Protección de dispositivos IoT y hogares inteligentes

Los dispositivos IoT a menudo tienen recursos limitados, pero aun así requieren protección:

- Utilizar protocolos de seguridad ligeros como DTLS para dispositivos con recursos limitados.

- Configurar la segregación de la red IoT de la red doméstica principal.

- Aplicar TLS para la comunicación de los dispositivos con los servicios en la nube.

- Actualizar regularmente el firmware para corregir vulnerabilidades en la implementación de protocolos.

Protección del correo electrónico

Para garantizar la confidencialidad y autenticidad del correo electrónico:

- Configurar STARTTLS para cifrar las conexiones SMTP.

- Implementar SPF, DKIM y DMARC para proteger contra el spoofing.

- Utilizar S/MIME o PGP para el cifrado de extremo a extremo de mensajes importantes.

Para los usuarios generales, es importante saber reconocer conexiones seguras y tomar medidas para aumentar su propia seguridad:

- Verificar la presencia de HTTPS al introducir información sensible.

- Utilizar una VPN al conectarse a redes Wi-Fi públicas.

- Prestar atención a las advertencias del navegador sobre problemas con los certificados.

- Actualizar regularmente el software para protegerse de vulnerabilidades en la implementación de protocolos.

La implementación correcta de los protocolos de seguridad no es solo una cuestión técnica, sino un aspecto crítico para asegurar la confianza del usuario y proteger el negocio de posibles ataques y fugas de datos.

El Futuro de la Seguridad en Comunicaciones de Red

Los protocolos de seguridad de red no se detienen; evolucionan constantemente para hacer frente a nuevas amenazas y cumplir con las crecientes demandas de rendimiento y protección de datos. Examinemos las tendencias clave en el desarrollo de protocolos de seguridad para los próximos años.

Algoritmos de cifrado post-cuánticos

El desarrollo de ordenadores cuánticos representa una seria amenaza para los algoritmos criptográficos existentes. Algoritmos como RSA y ECC podrían ser vulnerados por un ordenador cuántico suficientemente potente utilizando el algoritmo de Shor. En respuesta, se están desarrollando algoritmos de criptografía post-cuántica.

- El NIST ya publicó los primeros estándares finales de criptografía post-cuántica en agosto 2024 (FIPS 203, 204 y 205: ML-KEM para encapsulado de claves, ML-DSA y SLH-DSA para firmas digitales). En 2025 se añadió HQC como backup. Los protocolos ya están incorporando soporte híbrido (clásico + post-cuántico) para la transición, y ya estamos viendo las primeras implementaciones reales en navegadores, servidores y CDNs

- Los protocolos de seguridad están incorporando gradualmente soporte para estos nuevos algoritmos.

- Enfoques híbridos, que combinan algoritmos clásicos y post-cuánticos, aseguran una transición fluida.

Mejora del rendimiento y la eficiencia energética

Los protocolos modernos buscan minimizar la latencia y la sobrecarga del cifrado, especialmente para dispositivos móviles e IoT:

- TLS 1.3 redujo el proceso de handshake a un solo viaje de ida y vuelta y, en conexiones reanudadas, incluso a cero, reduciendo drásticamente la latencia.

- Los protocolos de cifrado ligero están optimizados para dispositivos con recursos limitados.

- Algoritmos como ChaCha20-Poly1305 ofrecen un mejor rendimiento en dispositivos sin aceleración de hardware para AES.

Privacidad y anonimato integrados

Los protocolos de nueva generación están diseñados con la privacidad como una característica intrínseca, no como un añadido:

- Encrypted Client Hello (ECH), evolución de ESNI, oculta el nombre del dominio solicitado a observadores externos.

- DNS over HTTPS (DoH) y DNS over TLS (DoT) protegen las consultas DNS del monitoreo.

- Nuevos protocolos de VPN como WireGuard proporcionan un mayor anonimato con una sobrecarga mínima.

Automatización y simplificación de la implementación

La complejidad de configurar correctamente los protocolos de seguridad ha sido un problema durante mucho tiempo. Los nuevos enfoques buscan automatizar este proceso:

- Protocolos de gestión automática de certificados (ACME) simplifican la emisión y renovación de certificados TLS.

- Las configuraciones seguras por defecto, como las que recomienda la guía de Mozilla, se están convirtiendo en el estándar en las nuevas versiones de los protocolos.

- Herramientas para el monitoreo y la actualización automática de las configuraciones de seguridad.

| Protocolo Actual | Reemplazo Prospectivo | Mejoras Clave |

|---|---|---|

| TLS 1.3 | TLS sobre QUIC (HTTP/3) | Menor latencia, cifrado obligatorio desde el inicio, reducción de fugas de metadatos |

| IPsec | IPsec post-cuántico | Resistencia a ataques cuánticos, configuración simplificada |

| OpenVPN | WireGuard | Menor base de código, mayor velocidad, criptografía superior |

| SSH 2.x | Futuras extensiones post-cuánticas | Algoritmos híbridos, refuerzo contra ataques cuánticos |

Integración con inteligencia artificial

Los sistemas de IA están comenzando a jugar un papel importante en la seguridad de redes:

- Protocolos adaptativos que seleccionan los algoritmos óptimos basándose en el análisis de las condiciones actuales.

- Sistemas de detección de anomalías en el funcionamiento de los protocolos de seguridad.

- Protección predictiva contra nuevos tipos de ataques a los protocolos.

El futuro de la seguridad en comunicaciones de red se encuentra en la intersección de la criptografía, el rendimiento y la usabilidad. Los protocolos se vuelven más inteligentes, rápidos y seguros, adaptándose a nuevas amenazas y capacidades tecnológicas. Tanto para los especialistas en seguridad como para los usuarios, es fundamental seguir estas tendencias e implementar oportunamente los estándares de protección más actuales.

Al final, la seguridad digital no es magia, es ingeniería. Los protocolos son las herramientas, pero el verdadero trabajo está en usarlos bien, mantenerlos actualizados y no dar nada por sentado. Ya sea que gestiones una red corporativa o solo quieras navegar de forma más segura, entender estos principios te da el control. No dejes tu seguridad en manos del azar; empieza por conocer las reglas del juego. Esa es tu mejor defensa.